谷歌量子突破:比特币加密门槛骤降20倍,50万量子比特即可破解 技术威胁升级

内容提要:两篇量子计算论文显示,破解比特币私钥所需量子比特从百万级降至万级,9分钟内可劫持交易,约690万枚暴露公钥的BTC面临风险。谷歌优化Shor算法,Oratomic压缩纠错开销,中性原子路线距1万量子比特仅差约20倍,而约280万枚BTC因丢失或身份不明无法迁移,社区对冻结争议未决。

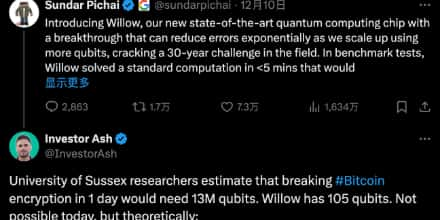

社交媒体上,一张被反复转发的图片显示:量子计算机破解比特币私钥所需的物理量子比特,从百万级跳水到了万级。谷歌 Quantum AI 的研究员警告,量子攻击可以在9 分钟内劫持一笔正在广播的比特币交易,约 41% 的概率抢在确认之前完成。约 690 万枚已暴露公钥的比特币,此刻正静静躺在链上,等着算力追上理论。

触发这场恐慌的,是前一天几乎同时发表的两篇论文。一篇来自谷歌 Quantum AI 团队,另一篇来自中性原子量子计算公司 Oratomic。单独看,每篇都是各自领域的重要进展。放在一起看,它们砍的是量子计算栈的不同层,效果直接相乘。

以太坊核心研究员 Justin Drake 在推文中称这是「量子计算和密码学具有里程碑意义的一天」。他参与了谷歌团队的论文,该论文改进了 Shor 算法,密码学界最著名的量子攻击算法,专门用于破解 RSA 和椭圆曲线加密。比特币和以太坊使用的 secp256k1 签名算法,正属于椭圆曲线加密的范畴。

为什么两篇论文放在一起才真正吓人?因为破解一个椭圆曲线签名所需的总物理量子比特=逻辑量子比特数(算法层面需要多少「干净」的计算单元)×每个逻辑比特所需的物理比特数(纠错层面需要多少「冗余」硬件来维持一个干净单元)。谷歌的论文压缩了前者,Oratomic 的论文压缩了后者。分子和分母同时缩小,乘积跳水。

据 EUROCRYPT 2026 收录的论文,破解 256 位椭圆曲线所需的逻辑量子比特从 2017 年的 2,330 个(据 Roetteler 等人基准论文)降到 2020 年的 2,124 个(据 Haner 等人改进),再到 2026 年 3 月的 1,098 个。九年间,算法层面的需求缩减了超过一半。谷歌团队的论文更进一步,针对比特币和以太坊使用的 secp256k1 曲线做了专门优化,将所需逻辑比特压到约 1,000 个,电路深度仅约 1 亿个 Toffoli 门(据 CryptoBriefing 引用 Justin Drake 描述),在超导平台上意味着约 1,000 秒的 Shor 算法运行时间。

与此同时,据推文引用的 Oratomic 论文数据,中性原子方案将每个逻辑比特所需的物理比特从传统表面码的约 400 个压缩到约 10 个。这个突破的原理与谷歌完全不同。谷歌优化的是算法本身的效率,Oratomic 优化的是底层硬件的纠错开销。两项改进可以叠加。

两个数字相乘:2017 年的估计是约 700 万个物理量子比特,2026 年 3 月的中性原子路线估计是约 1 万个。总需求从百万级跌入万级,降幅超过两个数量级。

这个乘法效果催生了两条截然不同的攻击路线。

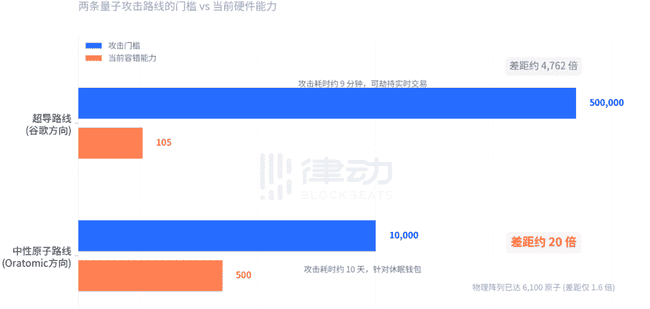

据推文整理的论文推算,超导路线(谷歌研究方向)需要约 50 万个物理量子比特,运行约 9 分钟即可破解一个私钥,快到足以劫持实时交易。中性原子路线(Oratomic 研究方向)只需约 1 万个物理量子比特,但运行时间拉长到约 10 天。这不是问题,因为它的攻击目标是公钥已暴露的休眠钱包,不赶时间。

差距怎么理解?谷歌目前最强的 Willow 处理器有 105 个超导量子比特(据 Google Quantum AI 规格书),距离 50 万的门槛还差约 4,762 倍。但中性原子领域的容错计算系统已达约 500 个量子比特,距离 1 万的门槛只差约 20 倍。如果看物理阵列规模而非容错能力,实验室已捕获超过 6,100 个原子,差距进一步缩窄到不足 2 倍。

20 倍和 4,762 倍,是两个完全不同量级的距离。中性原子路线比多数人想象中更近。

而比特币这边的处境,远没有准备好迎接这个变化。

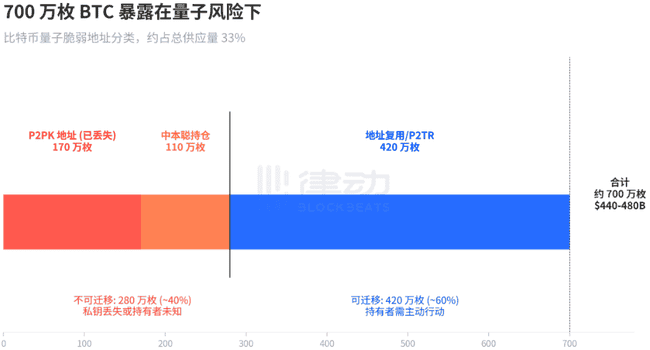

据 Ark Invest 和 Unchained 联合报告,约 700 万枚比特币(约占总供应量 33%)暴露在量子风险下,价值约 4,400 至 4,800 亿美元。这些脆弱地址分三类。约 170 万枚位于早期 P2PK 地址,公钥直接暴露在链上,且大部分已丢失,无人能操作迁移。约 110 万枚归属中本聪,分布在约 2.2 万个地址中,持有者身份未知。剩余约 420 万枚在地址复用或 P2TR 地址中,公钥同样已暴露,但持有者理论上可以主动迁移到安全地址。

换句话说,约 280 万枚比特币(占脆弱总量的 40%)无论如何都救不了。它们的私钥要么丢了,要么持有者永远不会出现。这不是一个技术能解决的问题,而是一个治理问题,社区是否要冻结这些注定暴露的地址。据 CoinDesk 2 月报道,围绕是否冻结中本聪的 110 万枚持仓,比特币社区已经产生了激烈争论,目前没有达成任何共识。

即使是理论上可迁移的 420 万枚,迁移也不是自动发生的。持有者需要主动将资产从旧地址转移到使用新签名方案的地址,而历史经验表明,大量持有者不会在截止日前采取行动。

- 相关话题

-

- 量子计算威胁倒计时:Solana创始人警告比特币5年内或遭破解,加密世界面临生死抉择

- 2035年比特币将被量子电脑破解归零?谣言背后的技术真相解析

- 美联储今夜引爆加密市场:比特币8.5万关键位迎战鹰派纪要 APRO预言机如何破解数据滞后困局?

- 杭州加密行业风波下:从二进制前缀到比特币私钥编码技术解析

- 谷歌新计算机威胁比特币?韭菜思维需警惕

- 2039年春天,比特币或遭量子计算机破解而消亡?

- 特朗普关税威胁致比特币暴跌,加密市场迎来买入良机?

- 比特币未来一年目标瞄准9万美元,技术指标显示强劲买入信号

- 加密牛熊周期的演变:这次山寨币还能跟随比特币吗?

- 9月挑战加密市场:比特币需求减弱,等待企稳信号

- 加密货币总市值跌破2万亿美元 比特币市值占比53.6%

- ‘48万哥’传奇:比特币投资的坚持与遗憾,加密市场机遇与挑战并存

- 相关资讯

-

量子危机倒计时:2029年前比特币加密体系面临崩溃风险 技术威胁升级 谷歌最新研究显示,量子计算机破解比特币加密

谷歌量子芯片Willow亮相,比特币面临新威胁?

量子电脑未来五年或破解比特币私钥:物理学家预警,BTC需全面停机升级?

量子计算威胁比特币?深度解读其对BTC及加密货币的未来影响

谷歌宣称量子优势,特朗普入股量子计算公司,比特币面临量子威胁?

量子计算威胁下比特币的终极防御:为何加密资产反而更安全了?

谷歌量子计算机9分钟破解比特币?真相揭秘:别被营销号忽悠了!

Vitalik谈比特币:技术改进成关键,区块大小之争引热议

Taproot Wizards出售比特币NFT“量子猫”因技术问题推迟铸造活动

谷歌量子计算机Willow问世:比特币私钥安全面临挑战?

- 猜你喜欢

-

50万人血泪控诉!奥拉丁骗局卷走30亿:揭秘币圈最疯狂割韭菜套路

2026年加密货币开年巨震:4.7亿美元爆仓血洗多军,监管风暴下合规赛道成唯一出路

比特币ETF两日狂吸12亿美元!2026年机构牛市觉醒信号已现

2026加密市场三大信号:国家储备、机构入场与监管转折点

2026年区块链革命:这两项升级将颠覆行业格局

5%波动血洗币圈!21亿美元爆仓真相揭秘,杠杆玩家全军覆没

2026年数字货币牛市预测:超级周期即将爆发!

2025比特币市场终极复盘:暴涨暴跌时代终结,机构化浪潮下的新格局

2025华尔街生存指南:关税风暴、AI狂潮与比特币过山车下的终极投资策略

90后华科天才9个月缔造硅谷神话:Meta豪掷数十亿美金收购中国AI黑马Manus